CloudFlare敲响云安全连锁威胁警钟 单个威胁可影响上亿用户网络安全

近期,CloudFlare云服务商“泄漏用户数据”事件受到各方关注,因其危害严重性堪比臭名昭著的“心脏出血”漏洞事件,安全界甚至将之称为“云出血”漏洞事件。据了解,此次漏洞影响时间长达数月,受影响的网站预计至少200万,优步(Uber)、OKCupid、Fibit 等知名网站赫然在列。亚信安全云安全产品总监朱立分析认为,这只是云安全威胁连锁反应的一次典型案例,不排除日后还会有类似甚至更加严重的事件发生。

云安全威胁首次大规模连锁反应

简单来说,云出血漏洞是由于CloudFlare的旧Ragel解析程序出现了的Bug,导致HTML解析程序出现异常,使Cookie、密码、密钥以及其他各种用户数据泄漏到互联网上;而更严重的是,数据以网页为载体,很容易被搜索引擎或者爬虫抓取并缓存,即便CloudFlare已经修复了这个Bug,如果搜索引擎或者爬虫不主动删除这些缓存数据,仍然会有大量的用户数据暴露在互联网上。

朱立认为,这可能是云安全威胁首次大规模连锁反应,云计算的服务化特性是重要原因之一。众所周知,云计算就像“水电气”服务一样可以按需购买,这种服务化的模式使得越来越多的IT功能被分离出来,作为一种服务提供给第三方。比如此次事件的“主角”CloudFlare提供的CDN和安全服务,还有更多厂商提供的计算、存储、网络、API、数据库等服务。这种共享服务的模式将各种第三方服务公司与大量的用户错综复杂的联系到了一起,这样的结果就是如果一个服务商出现了漏洞,其影响可能不止其本身,还会给大量的生态伙伴以及其服务的最终用户带来进一步的连锁威胁。

这种连锁威胁因云计算规模化、集中化的特性,又会进一步被放大。一方面,云计算覆盖的用户量规模巨大,“云出血”漏洞受影响的网站已经至少200万之多,再联系到每个网站又将服务众多的用户,最终影响的用户量极为巨大。另一方面,云计算会像商超那样趋于集中化,会将越来越多的小规模云计算服务商淘汰,形成巨型云服务公司,数据就更加集中、庞大。这也在一定程度上印证了“大数据时代最先受益的是黑客”这句话。因为以前还要逐个攻破,现在数据集中,直接可以“一锅端”了。

从云技术特性来讲,云计算在打破计算、存储、网络等各种功能边界,让IT可以在一个中心统一管理的同时,也给网络威胁的流窜带来了便利。以往硬件、应用、存储等隔离性比较强,可以给那些流入企业IT网络的威胁造成一定的“隔离墙”功效,将威胁隔离在一定的范围之内,而在“无墙”的云中,黑客“通关”的可能性更大了。以开源云平台OpenStack为例,多租户通过某种Hypervisor共享物理主机,在一个共享的二层网络上实现网络区隔,一旦攻击者通过某个漏洞进入计算节点,那么这些共享虚拟主机、甚至整个集群被拿下都是可能的。

多点联动防御云安全连锁威胁

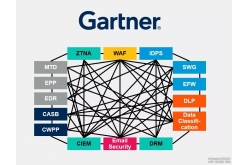

虽然此次“云出血”事件属于数据由内向外“主动”流出,但也不排除未来黑客会利用云连锁反应主动出击。亚信安全认为,应对云安全连锁威胁首要的就是实现多点联动防御。在过去的安全体系中,每个安全节点各自为战,没有实质性的联动。而如果这些安全环节能实现信息共享、协同作战,则会带来更好的防御效果。例如FireWall、IDS/IPS、WAF、UTM、SIEM(安全信息和事件管理)之间的有机联动,可以更加准确的锁定入侵者。

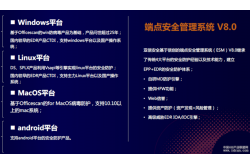

亚信安全作为云与大数据安全的技术领导者,在网络安全、云安全、终端和移动安全、APT治理、身份与访问管理、大数据安全、安全运营与审计、安全管理服务等领域拥有全球领先技术。

亚信安全不但能够做到各种安全防御产品之间的联动,全球威胁情报信息实时共享,还拥有最广泛的合作生态。亚信安全服务器深度安全防护系统Deep Security系列云安全产品,不但支持VMware、思杰、华为等私有云,还支持AWS、阿里云、Azure等公有云平台。再加上亚信安全先进的终端和移动安全、APT治理等系列产品与方案,能够给企业、云服务商等各种云计算服务的使用和提供者以可靠的安全防护。