-

-

如何将企业缓冲溢出攻击的威胁最小化?

EMET 版本二在EMET版本一的基础上进行了改进。EMET支持六种缓解攻击的技巧,这些技巧涉及一些可以阻止常见攻击的方法,比如与堆栈溢出相关,且...

网络安全 / 2010-11-25

-

-

青岛国税用信息安全服务补安全建设缝隙

从2003年,安全服务就被众多的安全厂商看作新的生机和商机,然而8年过去了,安全服务似乎仍旧没有得到重视。难道事实真的如此吗?青岛市国家税...

网络安全 / 2010-11-24

-

-

借助E-mail推广Web时 企业当心成替罪羊

随着邮件系统的广泛使用,越来越多的企业喜欢将Email系统与Web服务器结合起来使用。如会向用户发送带有Web连接的邮件,向用户推广自己的网站。...

网络安全 / 2010-11-19

-

-

全面解读WEB应用防火墙之前世今生概况

虽然Web应用防火墙(WEB应用防火墙)的名字中有防火墙三个字,但WEB应用防火墙和传统防火墙是完全不同的产品,和Web安全网关也有很大区别。梭子鱼...

网络安全 / 2010-11-17

-

-

防泄漏 保护企业非结构化数据迫在眉睫

电子数据几乎渗透到现今所有金融服务组织的业务流程的网络架构中。虽然人们并没有对与之相关的风险进行考量和进行整体性处理,但是这种数据...

网络安全 / 2010-11-16

-

-

网络安全手册:十种方法保护VoIP的安全

企业随着互联网的使用日益增多,交互性应用也随之被广泛使用。然而广泛的网络交互使得企业的网络安全性大幅度下降,VoIP数字化终端逐渐取代...

网络安全 / 2010-11-16

-

-

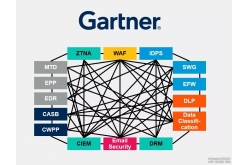

Gartner:向私有云过渡须升级安全策略

Gartner表示,从虚拟化数据中心向私有云计算基础架构的过渡必须有升级的安全性提供保障。虽然信息安全的基本原则保持不变,但企业部署和交付...

云和虚拟化 / 2010-11-15

-

-

巧用负载均衡机 解决数据中心三大困惑

获取信息的速度快慢已经成为制约互联网发展的重要因素。如何在现有的网络资源下提高用户获取信息的速度,已成为困扰众多数据中心、ISP和企业...

技术应用 / 2010-11-05

-

-

使用准入控制去除银行内网安全管理隐患

银行是我国金融体系中最重要主体,目前已有超过90%的银行业务依赖于网络和信息系统,因此针对信息网络的风险控制是所有银行风险内控的重中之...

网络安全 / 2010-10-26

-

-

企业如何制定合理的访问控制策略

对于很多公司来说,访问用户应该给予什么样的访问权限是一个非常具有挑战性的课题。在本文中,技术专家里克 范欧沃就将向你介绍在实践过程...

网络安全 / 2010-08-31